Краткое содержание :

ИБ-компания Group-IB раскрыла новую мошенническую схему по краже денег со счетов клиентов банков. Для этого они использовали уязвимости в устаревших банковских системах защиты, что позволяло им идеально маскировать перевод средств с карты жертвы на их счет под оплату товаров в интернет-магазинах. Каждый месяц в банках фиксируется не менее 400 таких случаев обмана.

Новый способ обмана

В России появились случаи кражи мошенниками денег с банковских карт россиян с использованием нового способа обмана. Злоумышленники начали использовать технологии, применяемые самими банками для защиты платежей клиентов, в своих целях, тем самым снижая риск обнаружения подлога самой жертвой.

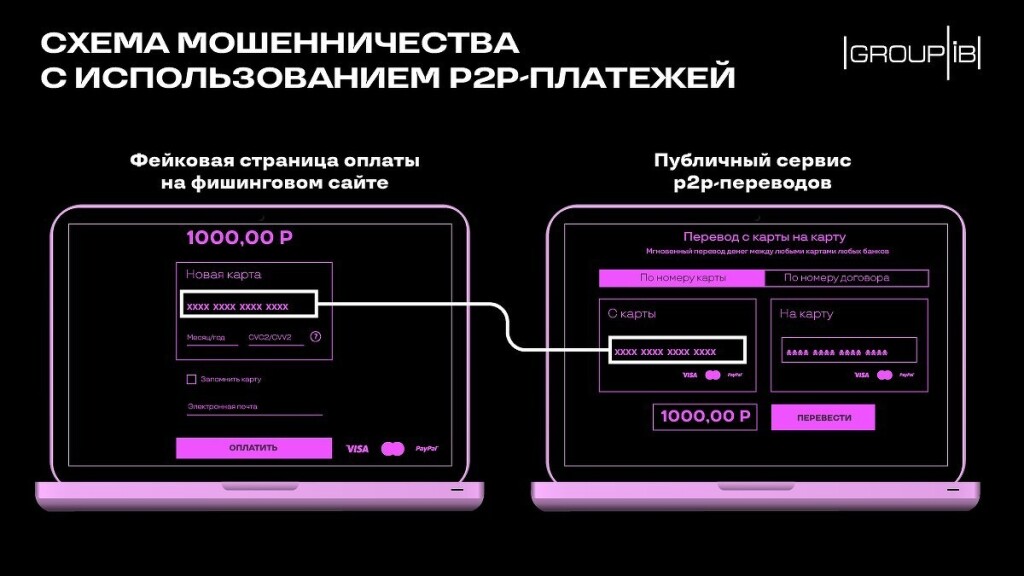

Как сообщила CNews ИБ-компания Group-IB, для кражи денег со счетов россиян мошенники начали заманивать их на фишинговые сайты, маскирующиеся под интернет-магазины. Привязанные к ним страницы оплаты тоже поддельные, но выглядят точь-в-точь как настоящие, чтобы не вызвать у будущей жертвы обмана никаких подозрений. Введенные «покупателем» данные владельцы поддельного онлайн-магазина затем используют для обращения к публичным банковским сервисам P2P-переводов для перечисления средств на свои карты.

Новый способ опасен для россиян тем, что позволяет злоумышленникам обходить имеющиеся в распоряжении банков меры защиты платежей, совершаемых через интернет, в особенности подтверждения платежа при помощи отправленного на привязанный к карте номер мобильного код подтверждения. Речь идет о процедуре авторизации 3DSecure 1.0 (3DS).

Как злоумышленники смогли обойти защиту

Как сообщили эксперты Group-IB, мошенники создавали поддельные веб-магазины с популярными товарами, в том числе и дефицитными в период пандемии коронавируса для привлечения большего числа покупателей. Сразу после ввода пользователем своих персональных данных для покупки интересующего его товара со страниц оплаты таких магазинов направлялся запрос к сервисам банков-эквайеров (MerchantPlug-In (MPI)), к которым подключены эти магазины.

В ответ на эти запросы банк присылает странице оплаты информацию о платеже и его получателе в зашифрованном виде (PaReq), которая затем отображается на странице авторизации 3DS, а также адрес 3DS-страницы банка-эмитента, выпустившего карту пользователя. В ответе имеется и ссылка на страницу, на которую после подтверждения платежа одноразовым кодом из SMS будет перенаправлен пользователь.

Схема, которую используют мошенники

Используя этот алгоритм, владельцы поддельных интернет-магазинов маскировали под платежом за товар на их сайте перевод средств на их собственный счет в банке. Жертвам действительно приходили SMS-сообщения от банков с кодом подтверждения оплаты, но внешний вид страниц, в которых они вводили все данные, включая этот код, идеально повторял оригинальные банковские.

В качестве дополнительной меры по сокрытию следов преступники подменяли URL-адрес возврата результата авторизации и данные о мерчанте в PaReq – получателе платежа, чтобы на странице 3DS для ввода SMS-кода отображалась не вызывающая у жертвы подозрений информация.

Сотни зафиксированных случаев

По данным Group-IB, жалобы о хищении средств со счетов клиентов при помощи поддельных страниц оплаты на не менее поддельных онлайн-магазинах стали поступать сразу от нескольких крупных российских банков. Их названия компания не раскрыла.

По имеющимся у компании сведениям, каждый из этих банков фиксирует от 400 до 600 подобных случаев ежемесячно. Средний чек одного такого перевода превышает 7000 руб.

Почему этот способ работает

Успех мошенников в использовании банковской процедуры авторизации 3DSecure в своих целях связан с использованием в России устаревшей версии этой технологии – 3DS 1.0. Именно в ней содержится уязвимость, позволяющая злоумышленником на 100% подделывать данные о назначении платежа и вводить потребителей в заблуждение.

«Повсеместное использование протокола 3DS версии 1.0 говорит о том, что этот вид мошенничества, вероятнее всего, получит дальнейшее распространение. Для защиты своих клиентов банкам, невольно втянутым в схему, нужно использовать системы, задействующие технологии сессионного и поведенческого анализа», – сказал руководитель направления по защите от онлайн-мошенничества Group-IB Павел Крылов.

Он также добавил, что мошенничество с использованием P2P-платежей получило новое развитие в период глобальной пандемии коронавируса COVID-19.

Как решить проблему

Существует несколько способов защиты клиентов банков от обмана с помощью сервисов Р 2 Р-переводов. Самый действенный из них заключается в отказе от использования технологии 3DS 1.0, содержащей столь опасную уязвимость.

Специалисты Group-IB порекомендовали финорганизациям интегрировать в свои системы более современную технологию 3DS 2.0, разработчики которой устранили описанную брешь. В случае, когда по тем или иным причинам такой переход невозможен, банки могут добавить дополнительный шаг аутентификации при совершении пользователем платежа – к примеру, они могут внедрить капчу или технологии, основанные на поведенческом анализе, которые обеспечивали бы контроль целостности страницы, собирая о ней дополнительную информацию – на каком домене она находится, какое у нее содержимое, формы и элементы.